CVE-2018-4849

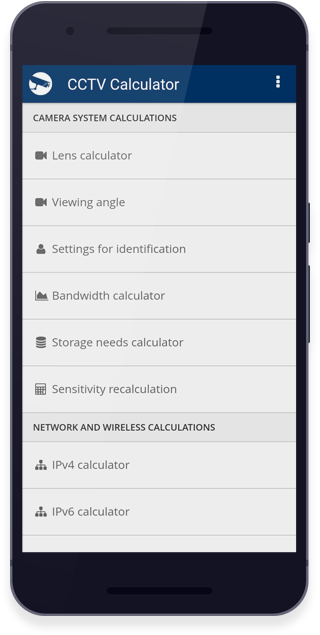

V Siveillance VMS Video byla identifikována chyba zabezpečení pro Android (všechny verze < V12.1a (2018 R1)), Siveillance VMS Video pro iOS (všechny verze < V12.1a (2018 R1)). Nesprávné ověření certifikátu by mohlo umožnit útočníkovi v privilegované síťové pozici číst data z a zapisovat data do šifrovaného komunikačního kanálu mezi aplikace a server. Chybu zabezpečení by mohl zneužít uživatel útočník v privilegované síťové pozici, která umožňuje zachycení komunikační kanál mezi dotčenou aplikací a serverem (např jako Man-in-the-Middle). Kromě toho musí být útočník schopen vygenerovat certifikát, jehož výsledkem je ověřovací algoritmus v a kontrolní součet identický s důvěryhodným certifikátem. Úspěšné vykořisťování nevyžaduje žádnou interakci uživatele. Tato chyba zabezpečení by mohla umožnit čtení data z a zápis dat do šifrovaného komunikačního kanálu mezi aplikací a serverem, což má dopad na komunikaci důvěrnost a integritu. V době uveřejnění poradního č bylo známo veřejné zneužití této bezpečnostní chyby. Siemens potvrzuje zranitelnost zabezpečení a poskytuje zmírnění vyřešit bezpečnostní problém.

CONFIRM: https://cert-portal.siemens.com/productcert/pdf/ssa-468514.pdf

BID: http://www.securityfocus.com/bid/104105

CVE: https://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2018-4849

published: 3. 5. 2018